近日,央视新闻频道针对国家计算机病毒应急处理中心发布的《关于“龙虾”(OpenClaw)智能体系统技能包投毒攻击活动的预警报告》进行报道。

在人工智能飞速发展的当下,“龙虾”智能体凭借着功能多元、易用性强的特点受到网民的青睐。根据国家计算机病毒应急处理中心发布的监测预警,多款“龙虾”智能体的技能包当中暗藏着恶意代码,极易被不法分子利用实施网络攻击,进而威胁用户的设备和财产安全。

目前网上出现大量“龙虾”智能体相关技能包下载资源,而技术人员在对这些资源开展专项安全检测时发现,部分技能包捆绑了恶意代码,这类恶意代码能将“龙虾”智能体转化为攻击媒介与跳板,非常容易衍生系列安全问题。

国家计算机病毒应急处理中心高级工程师杜振华:“在‘龙虾’智能体供应链自身的组件,以及像技能包等用户可自定义功能的接口上,都有病毒注入的风险,对智能体之外的媒介进行操作时,智能包起到了非常关键的作用。”

针对“龙虾”智能体的安全风险,近期我国业内的多家安全机构已经先后发布过预警,“龙虾”智能体供应链自定义功能接口等薄弱环节急于成为不法分子的重点突破方向,急需加强源头安全防护。

国家计算机病毒应急处理中心高级工程师杜振华:“我们本次发现的这批含恶意代码的技能包是正常技能包的仿冒版本。攻击者在正常技能包内植入恶意代码,该类代码的核心作用是智能体调用对应技能包时,在后台静默下载恶意程序,即木马病毒。木马病毒在后台运行后,会收集用户主机中的敏感信息并发送至攻击者,这些敏感信息包含用户名口令等类似信息,以及与金融、财产相关的敏感数据,进而造成用户进一步的损失。”

针对“龙虾”智能体恶意技能包频发的网络安全问题,近日,国家计算机病毒应急处理中心也发布了实用防范指引。

当前“龙虾”智能体技能包已经成为新的计算机病毒传播渠道和载体,用户在体验使用的同时,不要忽视安全边界。

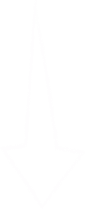

日常使用中要做好两层防护:首先是严格控制个人敏感信息泄露,不随意向智能体提交密码、隐私资料。其次是收紧操作边界,禁止智能体自主执行高风险、不可逆操作,杜绝越权行为。

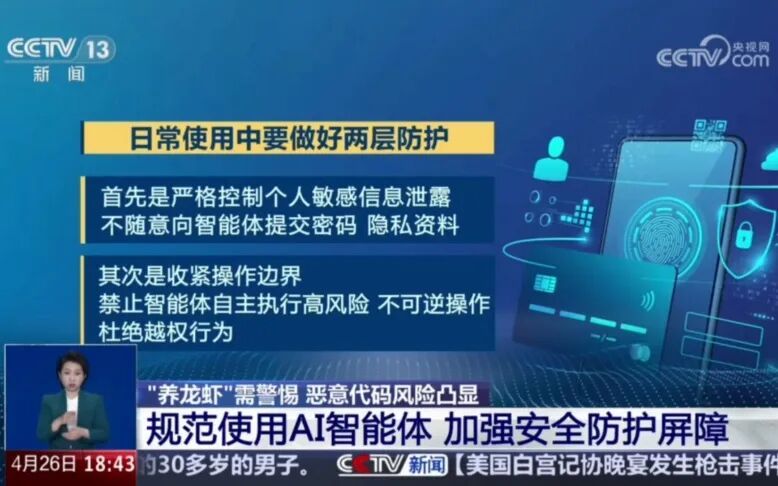

国家计算机病毒应急处理中心建议广大用户采取以下防范措施:

1.在安装技能包前,对技能包中包含的提示词、外部网络链接、脚本代码、调用的工具软件等进行安全审计,确保其与功能描述相符且不含有未知功能的代码。

2.建议用户将智能体系统与生产系统和日常工作生活相关的信息系统进行隔离或实施严格的访问控制策略。防范网络犯罪分子将感染病毒的智能体系统作为跳板,针对单位内网或用户其他联网设备和信息系统发起进一步攻击。

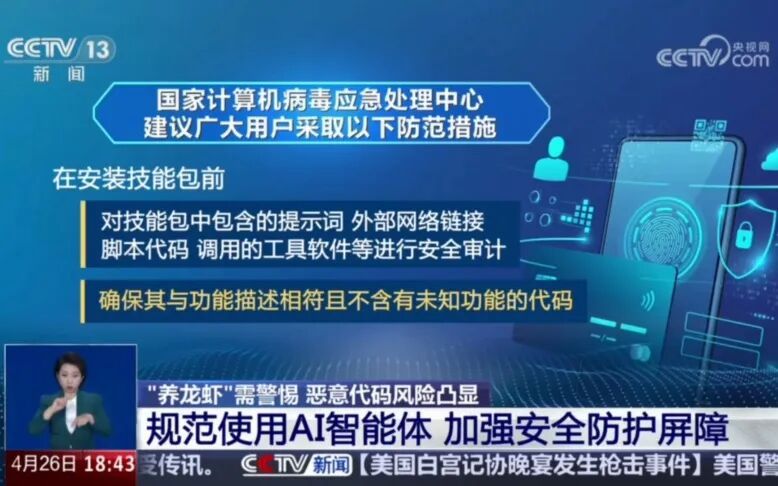

3.针对类似此次传播的病毒技能包文件,个人用户或单位网络管理员可从国家计算机病毒协同分析平台(https://virus.cverc.org.cn)检索相关信息,进行有针对性的防范。

近期,仿冒“龙虾”智能体安装包、技能包传播计算机病毒的网络攻击活动持续活跃,用户应提高警惕。个人和单位用户均可访问国家计算机病毒协同分析平台(https://virus.cverc.org.cn),对可疑安装包文件、可执行文件、技能包文件或解压后技能包中的可疑文件进行安全性检测。

转自:国家计算机病毒应急处理中心

点击右上角![]() 微信好友

微信好友

朋友圈

朋友圈

点击浏览器下方“ ”分享微信好友Safari浏览器请点击“

”分享微信好友Safari浏览器请点击“ ”按钮

”按钮

点击右上角 QQ

QQ

点击浏览器下方“ ”分享QQ好友Safari浏览器请点击“

”分享QQ好友Safari浏览器请点击“ ”按钮

”按钮